Casos de Uso

ARP Spoofing Detectado:

Cómo Wireshark Te Ayuda a Exponer al Atacante

Con Wireshark podemos identificar comportamientos sospechosos como intentos de escaneo de puertos, suplantación ARP, respuestas DNS falsificadas, patrones propios de malware, etc. Con ayuda de sus filtros y funciones de seguimiento Wireshark ayuda a descubrir vulnerabilidades, rastrear el origen del ataque y tomar decisiones rápidas para mitigar riesgos.

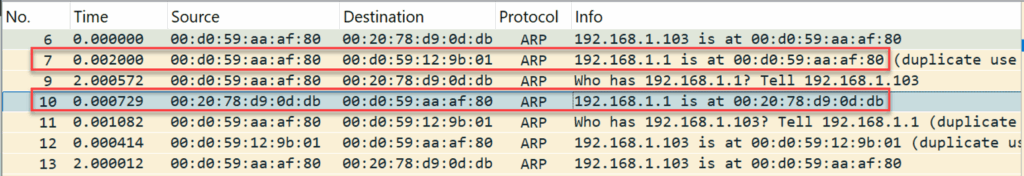

En este ejemplo de ataque ARP Spoofing, el atacante envía respuestas ARP de la misma IP (192.168.1.1) con direcciones MAC diferentes (paquete #7 y paquete #10). ¡Esto no debería pasar, una IP debería tener solo una dirección MAC!

Si esta asignación es intencional puede ser parte de un ataque de Man-in-the Middle, donde un atacante finge ser un gateway o servidor.